El MCCE ofrece recomendaciones para luchar contra los ciberataques de Denegación de Servicio

El objetivo de los delincuentes es el chantaje económico de las víctimas, siendo conveniente limitar el uso de las redes WiFi públicas, así como el uso de antivirus, entre otras medidas

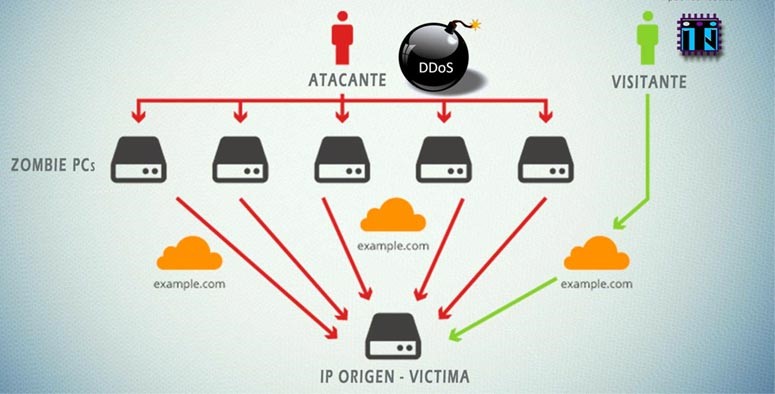

El Mando Conjunto del Ciberespacio (MCCE) ha alertado sobre los ataques de Denegación de Servicio Distribuido (DDoS), que consisten en sobrecargar servidores informáticos haciendo uso del envío de un elevado volumen de mensajes maliciosos desde múltiples fuentes. Con ello, se agotan los recursos del sistema y se causa un rendimiento deficiente, o incluso la caída del servicio. Con estos ataques, los ciberdelincuentes tiene el objetivo de ejercer chantaje económico y exigir rescates monetarios a las víctimas.

De este modo, el Mando Conjunto del Ciberespacio recomienda el uso de una serie de herramientas y procedimientos. El primer paso es hacer uso de servidores mitigadores de DDoS y configurar firewalls avanzados para bloquear solicitudes maliciosas antes de que estas puedan alcanzar al servidor. También se aconseja utilizar medios tipo “Sistema de Detección de Intrusos (IDS)” o IPS, que ayudan a detectar patrones de ataque DDoS en tiempo real.

Además, para evitar caer en redes de botnets y ser parte de un ataque DDoS sin ser conscientes, debemos limitar el uso de las redes WiFi públicas y revisar con nuestros antivirus archivos de programa desconocidos. En caso de haber detectado esta amenaza o sospechar que podemos formar parte de una botnet, en España podemos contar con el INCIBE-CERT y su teléfono de atención ciudadana 017.

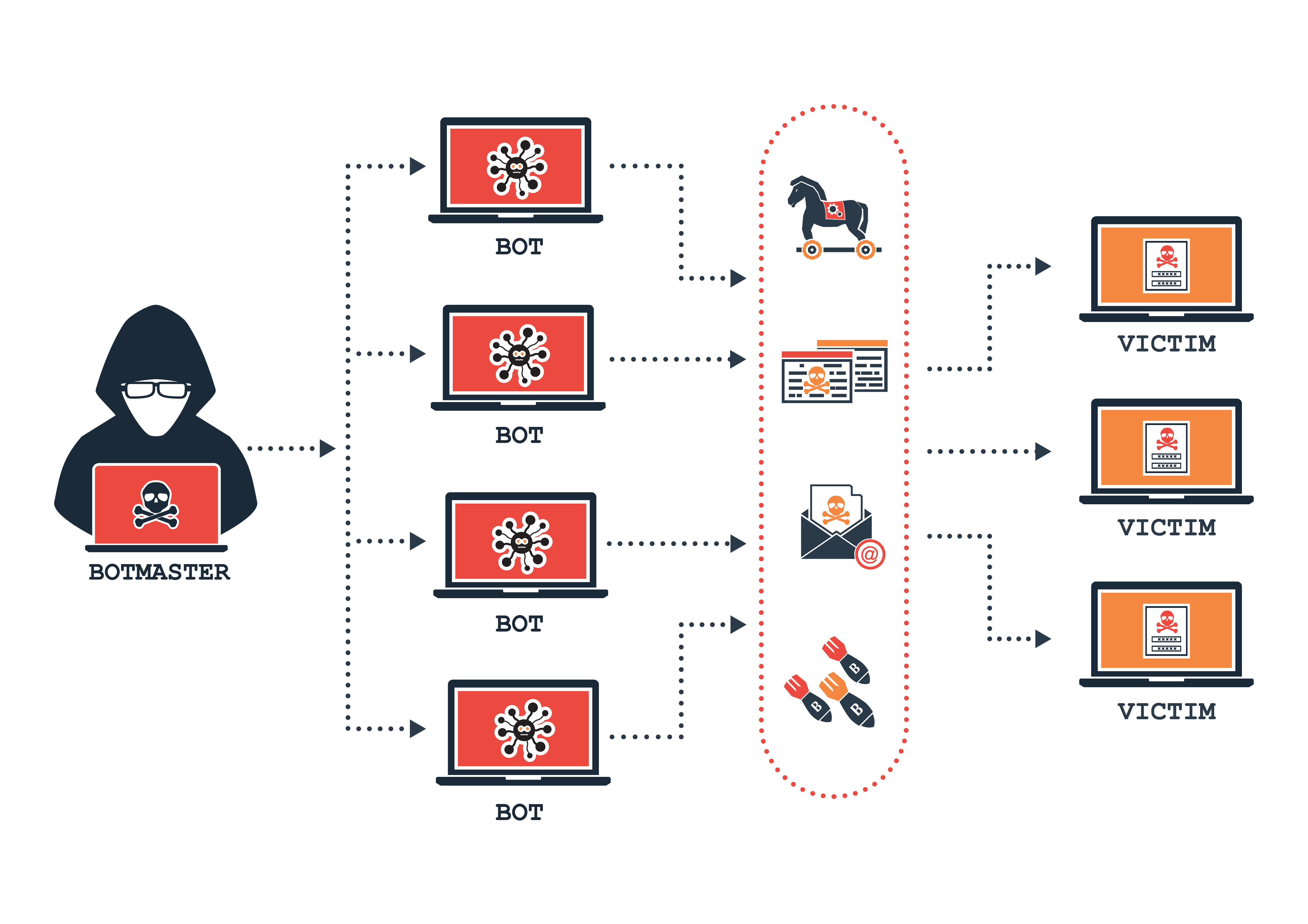

Los ataques DDoS basan su eficacia en la instrumentalización de los usuarios que acceden al servicio atacado con sus dispositivos. Entre el 70% y 90% de los que participan en una botnet, es decir, en una red infectada por malware, no saben que forman parte de la misma. Por tanto, los ataques DDoS se utilizan haciendo uso de dispositivos infectados y controlados por una persona o grupo que realiza el ataque.

Los dispositivos se infectan, generalmente, a través de gusanos informáticos que se expanden en ordenadores de una misma red. Los principales tipos de ataque de DDoS activos en las redes son tres:

- Ataques volumétricos: Los más comunes utilizando una serie de botnets de forma conjunta. Buscan inundar con tráfico no deseado con el objetivo de saturar el ancho de banda de la red atacada, bloqueando el tráfico legítimo e irrumpiendo el funcionamiento del servicio.

- Ataques de protocolo: Utilizan un tipo de ataque basado en solicitudes, por ejemplo, ralentizando el contacto entre una página web y el servidor, que no terminan de finalizarse, lo que provoca que el servidor almacene recursos innecesariamente. Este almacenaje, multiplicado por varias órdenes de magnitud, puede provocar un colapso en el servidor. Estos ataques se realizan con direcciones IP legítimas conseguidas de las botnets anteriormente mencionadas, lo cual aumenta la dificultad de detección.

- Ataques de aplicación: Consisten en atacar componentes de una aplicación o página web imitando el comportamiento de un usuario real. Son ataques centrados en procesos concretos y no necesitan grandes números, al contrario del ataque de tipo volumétrico. Estos ataques son especialmente eficaces al atacar tanto a la red como al servidor.

Los ciberdelincuentes tienen como objetivo el chantaje económico a la vícitma, exigiendo rescates monetarios. Normalmente, estas extorsiones obligan al usuario a realizar sus pagos a través del uso de criptomonedas y a través de la Deep Web, con todos los riesgos que esto entraña. Con frecuencia, sus servicios son contratados por terceros con la finalidad de espionaje corporativo, sabotaje y robo de datos personales.

Fotos